Cyber Security bei Anlagen

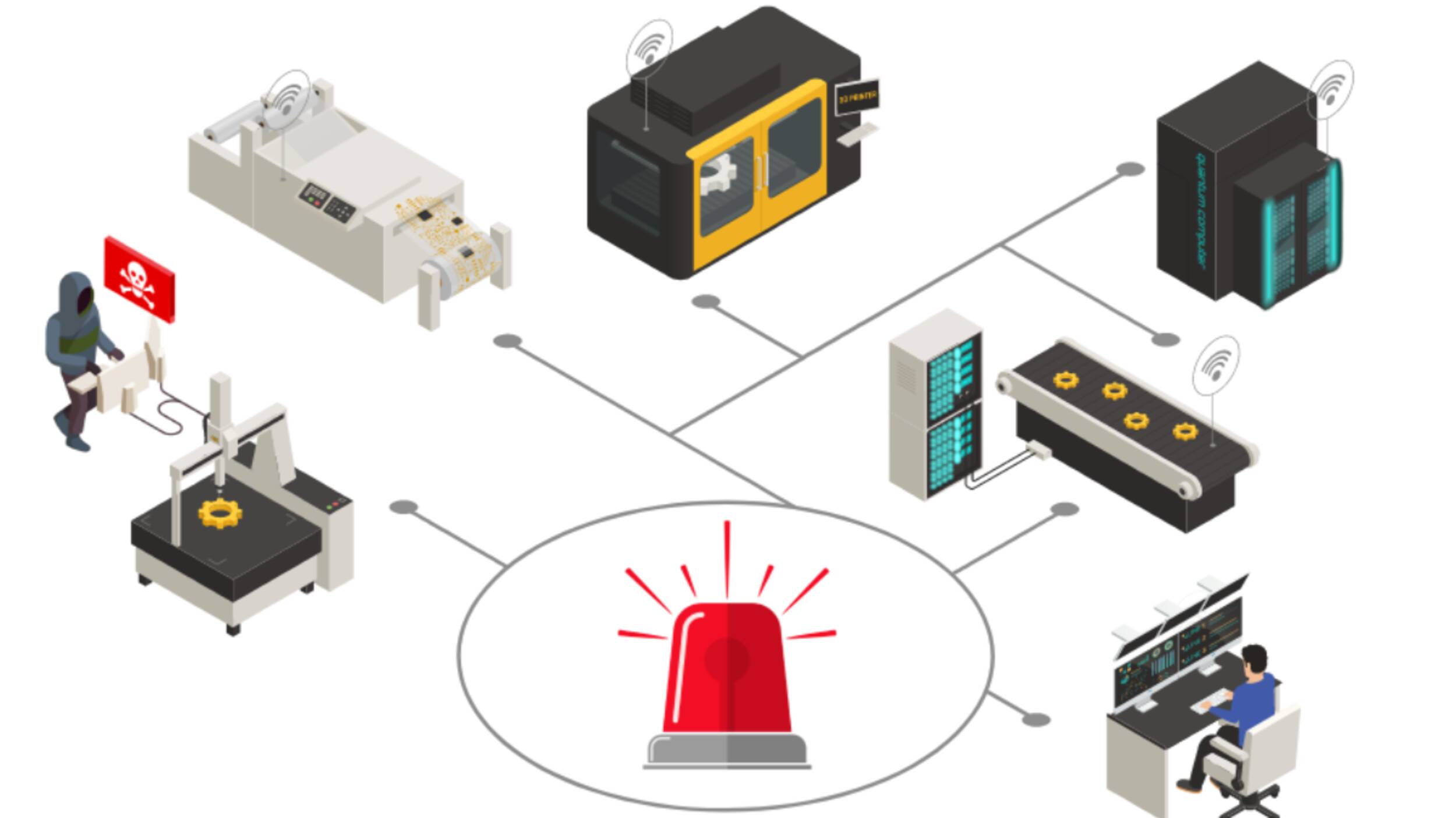

Viele Unternehmen konzentrieren sich bei der Cybersicherheit auf die IT. Dabei werden Systeme für die Steuerung von Anlagen wo mechanische, elektrotechnische und softwaretechnische Komponenten miteinander verbunden sind und über eine Dateninfrastruktur wie das Internet kommunizieren, komplett vernachlässigt!

Kurz gesagt: Die Betriebstechnologie (OT) steuert die Anlagen und die Informationstechnologie (IT) steuert die Daten. Die OT-Security kümmert sich um den Schutz der Hardware und Software, welche zur Überwachung und Steuerung von physischen Prozessen, Anlagen und Infrastruk-

turen eingesetzt werden. Dabei liegt der Hauptfokus auf den Steuerungsystemen wie SPS, einschliesslich SCADA sowie Prozessleitsystemen

welche bei industriellen Anlagen und physischen Maschinen zur Anwendung kommen.

Solche Anlagen werden immer häufiger in IT-Netzwerke integriert woraus sich neue Schwachstellen ergeben, die (kritische) Abläufe bei Anlagen stoppen oder manipulieren können und ein Unternehmen zum Stillstand zwingen. Ebenfalls werden Anlagen und Anlagenetze zum Einfallstor von Cyberangriffen mit weitreichenden Folgen für ein Unternehmen. Umso wichtiger ist ein praktikabler Umgang auf Gefahren, die Hand in Hand

mit der IT-Security einhergehen.

OT-Security ist entscheidend:

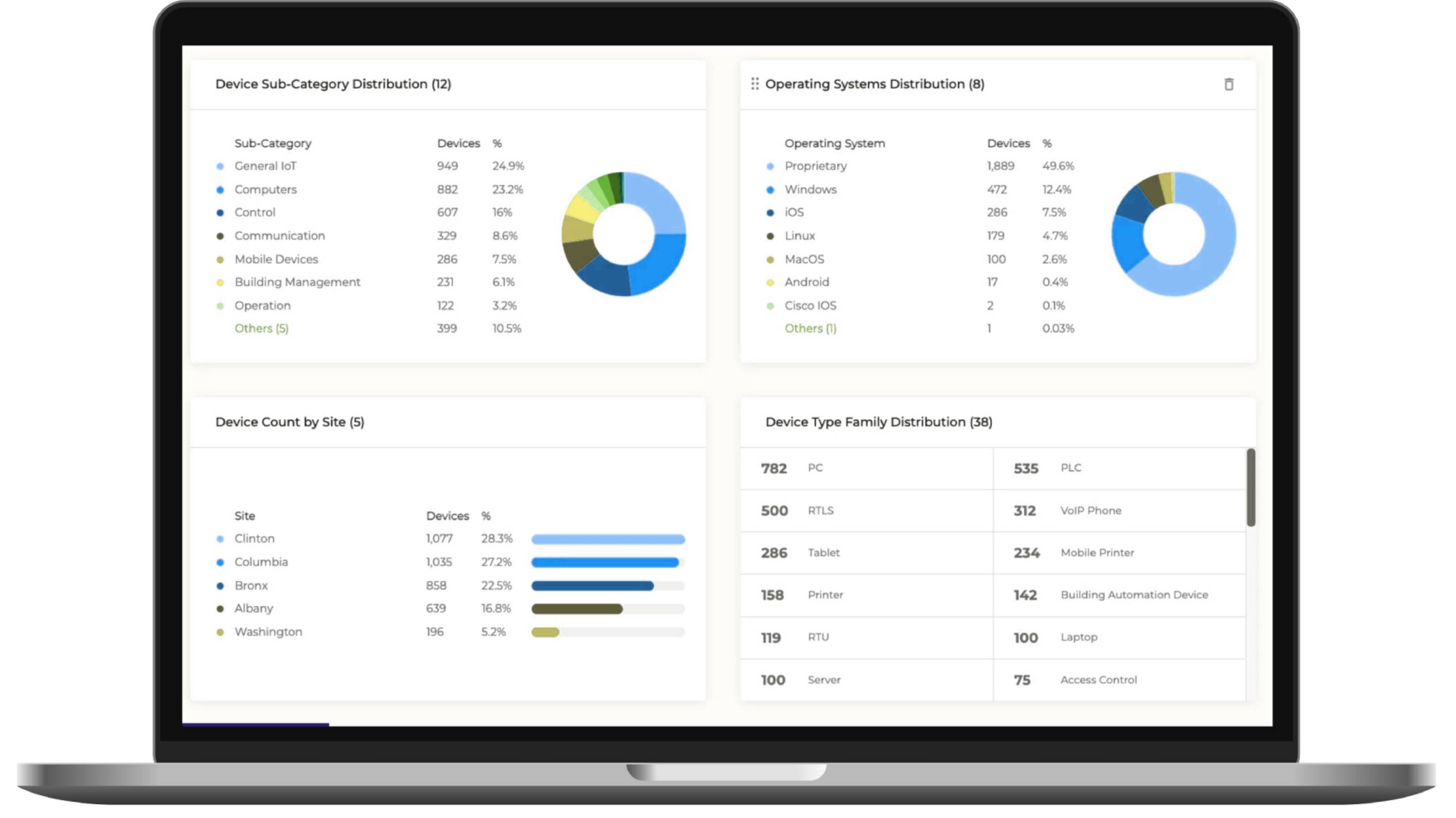

Volle Transparenz

Jede Anlage und jedes Gerät im OT-Netzwerk wird erkannt, laufend analyisiert und entsprechend den ausgesetzten Gefahren „betreut“.

Maximale Kontrolle

Zugriffsberechtigungen von Mitarbeiter und externe Personen auf segmentierte Anlagenetze mit Multifaktor-Authentifizierung.

Aktive Netzwerküberwachung

Kontinuierliche Verhaltensanalysen die genaue Informationen darüber liefern, was im Netzwerk vor sich geht (was, wo, wann, wer, wie).

Schwachstellen bei Anlagen

- Fehlende Netzwerksegmentierung von eingebundenen Anlagen

- Fehlende oder Vernachlässigte Zugriffskontrollen auf Anlagen z.B. über Fernzugriffe via VPN

- Fehlende aktive Netzwerküberwachung

- Fehlende Schwachstellenbewertung von jeder Anlage und jedem Steuerungsgerät (Inventarisierung)

Risiken die daraus entstehen

- Erhöhte Anfälligkeit für Cyberangriffe

- Betriebsausfälle und finanzielle Verluste aufgrund von Systemunterbrechungen

- Verlust von sensiblen Daten und geistigem Eigentum

- Gefährdung der Sicherheit von Mitarbeitern und der Öffentlichkeit durch Fehlfunktionen von OT-Systemen

Service von REy

- Inventarisierung (Asset Discovery)

- Schwachstellenmanagement

- Risikomanagement mit Handlungsempfehlungen

- Echtzeit Netzwerküberwachung

- Reaktionsmanagment auf Vorfälle

- Audit- und Compliance Report

Wollen Sie mehr dazu wissen?

Gerne zeigt Ihnen Sandro Gloor,

welche Vorteile Sie damit in Ihrem

Unternehmen erzielen.

sandro.gloor@rey-technology.com

+41 58 810 04 81